반응형

Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- really simple security plugin

- cve-2024-4439

- wp-automatic

- rce

- pentesting

- Stored XSS

- wordpress

- Burp Suite

- 리버스 쉘

- wp-automatic plugin

- nmap

- cve-2024-27956

- broken access control

- 1-day analysis

- Command Injection

- kioptrix

- 모의해킹

- LPE

- 악성코드

- SQL Injection

- authentication bypass

- 악성코드 분석

- DLL Injection

- XSS

- cve-2024-27954

- plugin

- cve-2024-5084

- MALWARE

- cve-2024-10924

- cve-2024-2242

Archives

- Today

- Total

Psalm

Level 03 본문

반응형

flag03디렉토리에 파일이 하나있고, crontab으로 몇 분마다 실행되는 파일이 있다고 한다.

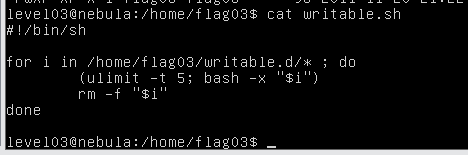

해당 파일을 보면

5분에 한번씩 파일이 실행되고, writable.d 디렉토리에서 파일을 가져와 실행을 시킨다.

crontab으로 실행되는 파일은 flag03 권한으로 실행이되고, writable.d 디렉토리에는 일반 사용자도 파일을 생성시킬 수 있다.

이 점을 이용해

/bin/sh를 복사하고, setuid권한으로 실행시킬 수 있게 한다.

그럼 setuid가 걸린 sh파일이 하나 생성되고, 실행시키면 flag03권한으로 쉘을 실행시켜 flag를 획득할 수 있다.

반응형

Comments